Emergence

of new uses in IoT and the need for new arbitration

- From

a technical perspective, the importance of the current outlook for

the Internet of the Future can be explained by the development of

miniaturization technologies, together with the reduction in costs

associated to nanotechnologies, and above all, the various options

for use offered by integration with information systems via the

Internet. Although these perspectives may appear groundbreaking, they

are not completely new. The first RFID chips were designed as early

as the Second World War, and emerged in their modern form in the

1980s, before the Internet began its massive spread. The increased

integration between physical objects, information systems and

communication networks may account for these fundamentally new

current developments and their results, which are often overshadowed

by a narrow focus on their technical properties (frequency, power

supply, etc.).

This

informational dimension obligatorily leads to a re-examination of the

economic and technical balance associated to the IoT, and

consequently, its governance. Complex questions are raised by the

risks involved in the development of RFID. For instance, the

protection of personal data is not only a matter for regulation

through the setting of standards, but it also includes technical

issues, such as the right to the “silence of chips” – that is,

the possibility of deactivating them, or not. In addition it depends

on the manner in which the information collected is stored. At the

same time, however, the temptation to produce low cost chips in the

near future may result in some players putting them into use before

the development of reliable solutions for personal and industrial

data protection.

These

questions are not new. The IoT runs the risk of a renewed focus on

some of the more sensitive aspects of the Internet ; these that,

in past years, already led to impassioned debates between different

stakeholders. We will briefly present the main factors which pertain

to business models of the Internet, its governance, and the

protection of individuals.

From

an economic point of view, the success of the Internet itself raised

two major types of problem with which the IoT might also be faced.

The first concerned the possibility of ensuring sufficiently rapid

dissemination and attaining an adequate critical mass to enable the

simultaneous launching of applications at all the levels of a given

industry. In this respect, the logistics of food retail distribution

show that the capacity to disseminate technology throughout the whole

supply chain is a determining factor in ensuring its durability and

in reaping all possible rewards. This evolution implies that large

investments may be made in order to support the construction of

equipment, the development of large-scale applications and the

capitalization of innovative companies. Speculation and the future

collapse in investment are already to be feared if the expected

economic return does not materialize, or if it is not as quick as

anticipated. The second sensitive economic point concerns the

separation that tends to be made between the needs pertaining to the

management of infrastructures and telecommunications networks and the

development dynamics of applications.

Reacting

to the exceptional success of some companies such as Google,

operators and access providers consider that this type of success

should entail a contribution to the financing of infrastructures.

Thus they tend to question what has been until now one of the

founding principles of the Internet : its neutrality and

undifferentiated processing of data. One must expect a similar

question about the IoT to be raised shortly. Indeed, the latter can

only widen the already existing gap between the business models at

the core of infrastructures and those of users or domains of

application, whether these are companies integrating the IoT into

processes of production and logistics, or general public service

suppliers.

The

various forms of global governance of the information system

represent another essential question for the IoT. Governance of the

Internet is currently centred around organizations for technical

standardization. This stems from the establishment of a consensus

between operators and private players, and public organizations and

user communities. The process, which, at the beginning, was envisaged

to take place at a national level, has now been developed

internationally. It assigns responsibility between different

structures, each in charge of one component, such as interface

technical standards, domain names, security and architecture

development, etc. However, this type of governance has caused

considerable controversy related to its effective degree of autonomy

with regard to the most powerful countries and telecommunications

operators ; and on the delegation of key Internet resources (the

management of generic domain names, for instance) to private

companies.

Even

more than the “traditional” Internet, the IoT brings into play

strategic dimensions for economic and industrial activities, and

therefore calls for reinforced forms of coordination and governance

at national or regional level. Thus, while maintaining a lingua

franca and

the interoperability of the IoT, it is necessary to ensure a certain

“regionalization” of the IoT to enable each State to exercise its

prerogatives of sovereignty.

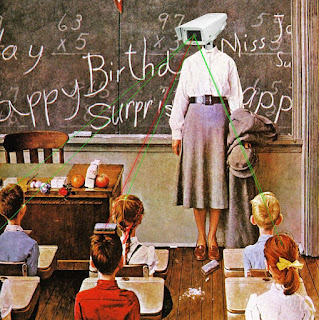

The

final major element in the governance of the IoT pertains to the

protection of individuals and companies. The applications of the IoT

regularly raise the question of privacy/personal data protection as

they have a direct impact on the integrity of individuals, whether in

their actions, the objects they handle, or their mere presence. This

could lead to a dramatic rise in the difficulties already encountered

on the Internet (traceability, interconnection of information, etc.),

particularly where some recently developed applications are concerned

(for example, social networks, research engines, mobile Internet).

Over the past few years, reactions to the development of Digital

Rights Management (DRM)

and related regulation have revealed a growing will and capacity for

control by users, and therefore an empowerment of consumers.

Debates

triggered by the IoT and the treatment of personal data may increase

due to differences in the protection of individuals under varied

legal systems : should priority be given to the protection of

citizens from the action of governments or those of private

operators ? Should the capacity to observe actions in the public

space make information widely accessible de

facto ?

Technical configurations will be particularly determining in the way

these questions are dealt with (by initiating the option of chip

deactivation or of controlling data flow) but whatever happens, the

answers will go beyond the purely technical.

The

quite legitimate focus on the issue of privacy must not overshadow a

further essential dimension of data protection, relating to not only

data on individuals, but also to sensitive data emanating from

companies. Indeed, new problems have arisen regarding the integration

of information on production processes or on the circulation of

objects. Access to such information – even when it is partial –

often has strategic value for rival industrial partners or those

involved in trade relations. One can therefore wonder whether the

protection of industrial data will now require the specific

structuring of rules and regulatory organizations, in the same way

that the possibility of cross-referencing individual databases led,

in the past, to the creation of the French Commission

Nationale Informatique et Libertés (CNIL)

and its European counterparts.

Du

point de vue technique, l’importance des perspectives actuelles de

l’internet du futur s’explique par l’importance de la

miniaturisation et de la réduction des coûts associées aux

nanotechnologies et, surtout, par les possibilités d’utilisation

désormais permises par la mise en réseau et le

couplage, via internet,

avec les systèmes d’informations. Si ces perspectives apparaissent

radicales, elles ne sont pas totalement nouvelles. On rappellera que

les premières puces RFID ont été développées dès la Seconde

Guerre mondiale et que leur forme moderne est apparue dans les années

1980, avant même que l’internet ne se développe massivement.

C’est la généralisation du couplage entre objets physiques,

systèmes d’information et réseaux de communication qui explique

le caractère résolument nouveau des développements actuels ainsi

que leurs conséquences, souvent occultées par l’accent privilégié

mis sur la dimension strictement technique (fréquences,

alimentation, etc.).

Cette

dimension informationnelle doit conduire à repenser les équilibres

économiques et techniques associés à l’IdO et, par voie de

conséquence, sa gouvernance. Les risques associés au développement

des puces RFID reposent sur des problématiques complexes. Par

exemple, la protection des données personnelles ne relève pas

seulement de la réglementation mise en place au niveau des normes.

Elle repose aussi sur des questions techniques telles que le droit au

« silence des puces, » c’est-à-dire la

possibilité ou non de les désactiver. Et elle se rapporte également

à la manière dont les informations collectées seront mises en

réseau et réappropriées, dans des séquences d’applications

successives difficilement maîtrisables en tant que telles.

Parallèlement, la tentation de disposer prochainement de puces à

bas prix pourrait conduire certains acteurs à s’en saisir avant

que des pratiques « robustes » de protection des

données personnelles et industrielles n’aient pu être

développées.

Ces

questions ne sont pas neuves. L’IdO risque de redonner une

actualité nouvelle à certains points sensibles de l’internet qui

avaient déjà soulevé des débats aigus, ces dernières années,

entre les différentes parties prenantes. Nous allons rapidement

évoquer les plus importants d’entre eux : les modèles

économiques de l’internet, la gouvernance et la protection des

individus.

Du

point de vue économique, le succès même de l’internet avait

soulevé deux grandes catégories de problèmes que l’IdO risque de

rencontrer à nouveau. Les premiers tenaient à la capacité

d’assurer un déploiement assez rapide et d’atteindre la masse

critique suffisante pour permettre le lancement conjoint

d’applications à tous les niveaux d’une même filière. Le cas

de la logistique dans la grande distribution alimentaire montre, à

cet égard, que la capacité de déployer la technologie sur

l’ensemble de lasupply

chain est

déterminante pour assurer sa pérennité et en retirer tous les

bénéfices. Cette rapidité de mouvement suppose de pouvoir

mobiliser des investissements importants, à même de soutenir la

construction d’équipements, le développement d’applications

massives ainsi que la capitalisation d’entreprises innovantes. Des

dynamiques spéculatives et l’éclatement futur des bulles

d’investissements sont dès lors à craindre si les retours

économiques attendus ne sont pas au rendez-vous, ou pas aussi

rapidement qu’espéré. L’autre point économique sensible

résulte du découplage qui tend à s’opérer entre d’un côté,

les nécessités attachées à la gestion des infrastructures et des

réseaux de télécommunications, et de l’autre, la dynamique de

développement des applications.

Le

succès massif de certaines entreprises telles que Google suscite,

chez les opérateurs et les fournisseurs d’accès, le sentiment que

de telles réussites devraient se traduire par une participation au

financement des infrastructures. Ils tendent de ce fait à remettre

en cause ce qui constituait jusque-là l’un des principes

fondateurs de l’internet : à savoir sa neutralité et le

traitement indifférencié des données ou des contenus y circulant.

Il faut s’attendre à ce que la question se pose rapidement en

matière d’IdO. En effet, ce dernier ne peut que renforcer l’écart

déjà existant entre les modèles économiques à la base des

infrastructures et ceux des utilisateurs ou secteurs applicatifs,

qu’il s’agisse d’industriels intégrant l’IdO dans leurs

processus de production et leur logistique, ou de fournisseurs de

services grand public.

La

question des formes de la gouvernance d’ensemble du système

constitue un autre des grands enjeux de l’IdO.

La

gouvernance de l’internet est actuellement marquée par une

polarisation autour d’organismes de normalisation technique. Elle

résulte de l’établissement d’un consensus entre opérateurs et

acteurs privés, organismes publics et communautés d’utilisateurs.

Envisagé d’abord à un niveau national, le processus a été

déployé au niveau international. Il répartit les responsabilités

entre différentes structures qui prennent chacune un élément en

charge : normes techniques d’interface, gestion des noms de

domaine, sécurité et évolutions de l’architecture, etc.

Cette

gouvernance n’a pas été sans soulever des débats très vifs :

sur son degré effectif d’autonomie par rapport aux grands pays ou

aux grands opérateurs de télécommunications, ou sur la délégation

à des structures privées des ressources-clés de l’internet

(gestion des noms de domaine génériques, notamment).

Plus

encore que l’internet « traditionnel », l’IdO

touche des dimensions éminemment stratégiques et des informations

critiques. De ce fait, il appelle des formes renforcées de

coordination et de gouvernance au niveau national ou régional. En

même temps que l’on maintient une véritablelingua

franca et

une interopérabilité de l’IdO, il s’agirait donc d’assurer

une certaine « régionalisation » de l’IdO pour

permettre à chaque État d’exercer ses prérogatives de

souveraineté.

Enfin,

le dernier enjeu important de gouvernance de l’IdO concerne la

protection des individus et des entreprises. Les applications de

l’IdO soulèvent de manière récurrente la question de

la privacy ou

protection des données personnelles, dans la mesure où elles

touchent très directement l’intégrité même des individus :

dans leurs actions, dans les objets qu’ils manipulent ou dans leur

simple présence. Cela pourrait entraîner une accentuation radicale

des difficultés déjà rencontrées sur l’internet (traçabilité,

interconnexion des informations...) et en particulier dans certaines

applications récentes (réseaux sociaux, moteurs de recherche,

internet mobile...). Comme l’ont montré, ces dernières années,

les réactions suscitées par le développement du Digital

Rights Management(DRM)

et les réglementations associées, la question suppose en effet, de

plus en plus, une faculté et une volonté de contrôle des modes

d’usage, et donc un empowerment des

consommateurs.

Les

débats suscités par l’IdO autour des données personnelles

risquent de se voir renforcés par les différences de traitement de

la protection des individus selon les systèmes juridiques :

faut-il prioritairement protéger les citoyens de l’action des

gouvernements ou de celle des opérateurs privés ? La

capacité d’observer des actions dans l’espace public doit-elle

rendre de

facto les

informations publiques et accessibles ? Les architectures

techniques seront particulièrement déterminantes dans la manière

dont ces questions se poseront (en ouvrant la possibilité de

désactiver les puces ou de contrôler les informations

véhiculées)... mais les réponses dépasseront, en tout état de

cause, les seuls enjeux techniques.

L’accent

légitimement mis sur la question de la privacy ne

doit pas occulter une autre dimension importante de la protection des

données : celles qui ne concernent pas uniquement l’individu

ou la personne mais aussi les données sensibles des entreprises. En

effet, se posent en la matière des problèmes inédits tenant à

l’intégration d’informations qui portent sur les processus de

production ou de circulation des objets. L’accès à de telles

informations, même partiel, est souvent stratégique pour des

partenaires industriels en compétition ou impliqués dans des

relations commerciales. On peut dès lors s’interroger pour savoir

si la protection des données industrielles ne risque pas d’appeler,

dans le futur, une structuration de règles et d’organismes de

régulation spécifiques, tout comme les opportunités de croisement

des bases de données individuelles avaient suscité, dans le passé,

la création de la Commission nationale informatique et libertés

(CNIL) et de ses équivalents européens.

Aucun commentaire:

Enregistrer un commentaire